Segurança

Sua segurança não falha

por falta de regra.

Falha por falta de controle.

Aplique políticas que realmente funcionam: bloqueie acessos, controle dispositivos e reaja a ameaças em tempo real.

Proteja seu ambiente dentro e fora da rede, com visibilidade total sobre comportamentos de risco e tentativas de violação.

A INGITE transforma segurança em execução: mais controle, menos exposição, zero brecha operacional.

Por que escolher a nossa

solução para segurança?

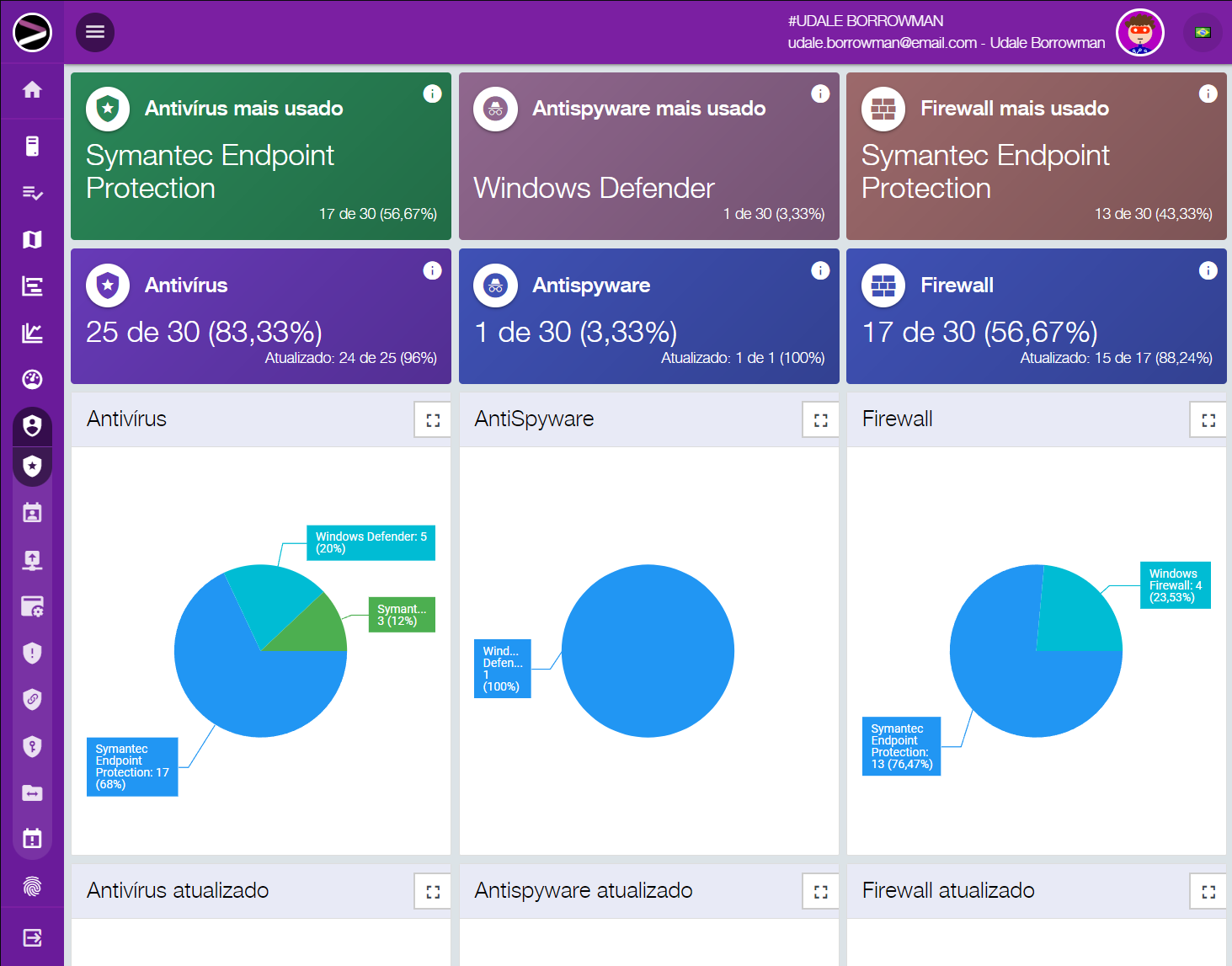

Garanta conformidade com políticas e proteja o ambiente tecnológico da sua empresa

Políticas de segurança aplicadas na prática

Garanta o cumprimento real das regras de segurança da empresa.

A solução permite criar e aplicar políticas de segurança que definem como, quando e quais recursos cada usuário pode utilizar. Em vez de depender apenas de orientações internas, sua empresa passa a ter controle efetivo sobre o uso do ambiente tecnológico.

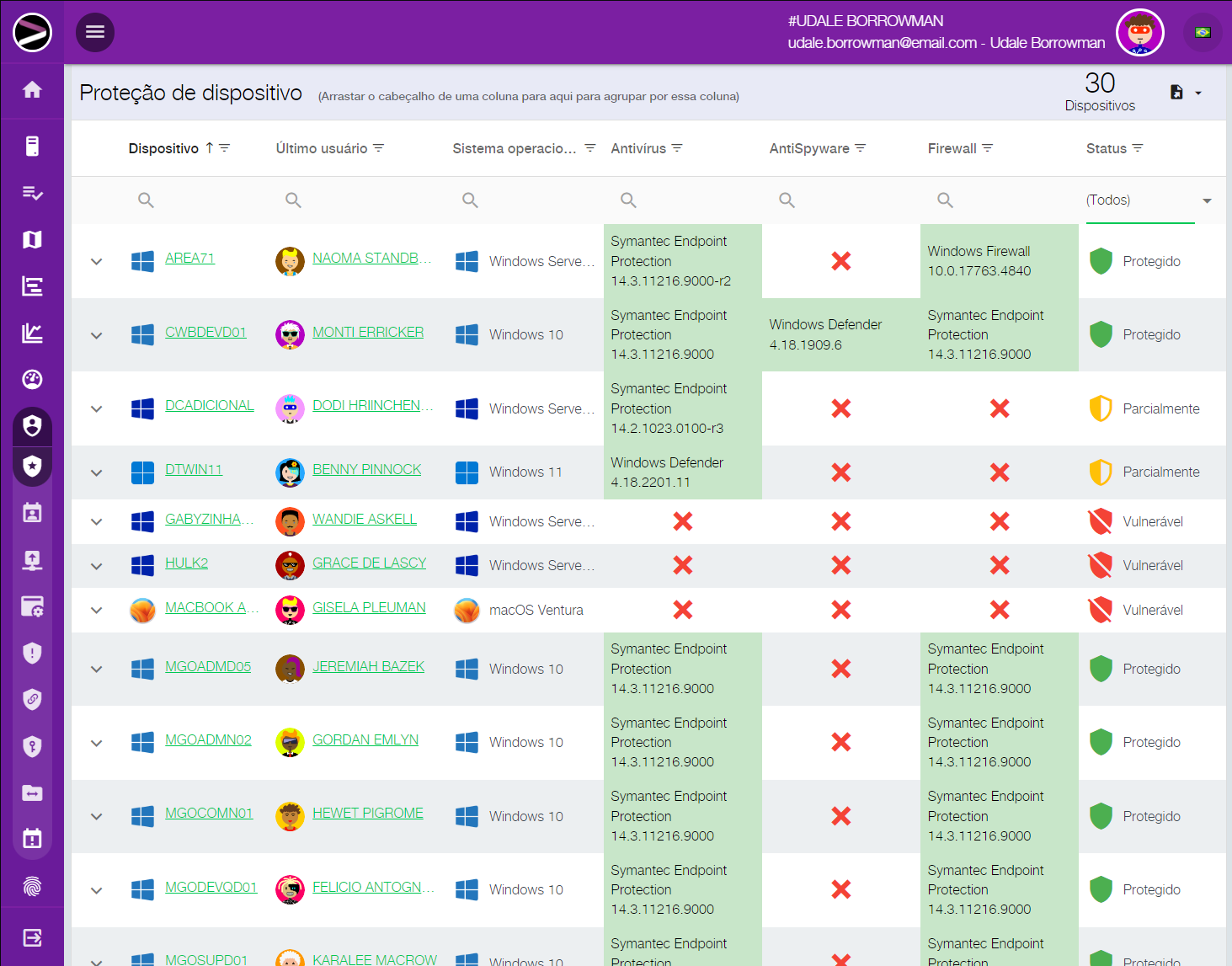

Bloqueio inteligente de acessos e recursos

Restrinja o acesso a softwares, hardwares, sites, pastas e arquivos com precisão.

A plataforma permite bloquear ou liberar recursos específicos de acordo com o perfil do usuário, grupo ou equipamento. Isso reduz exposições desnecessárias, limita comportamentos indevidos e fortalece a proteção do ambiente corporativo no dia a dia.

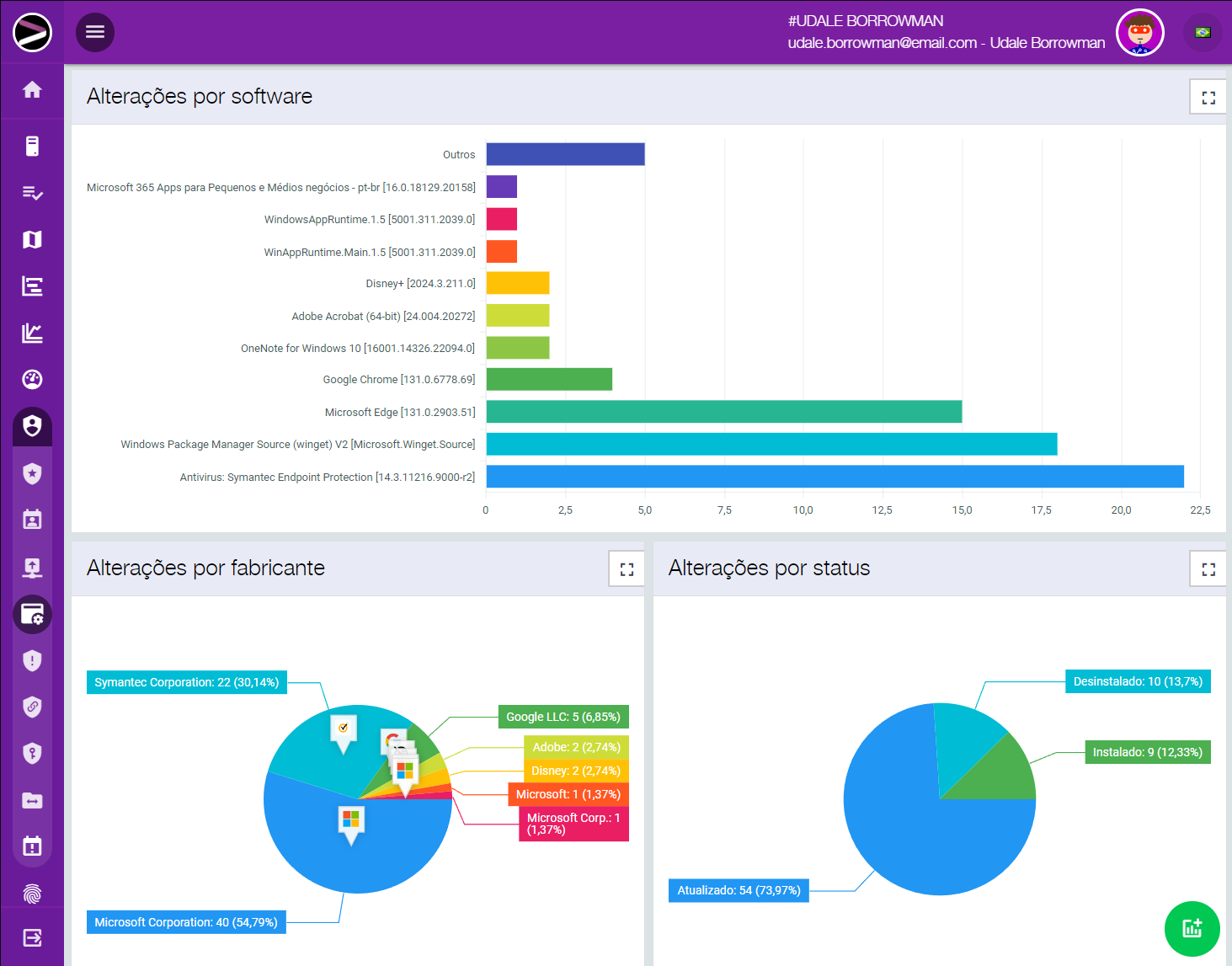

Alertas e visibilidade em tempo real

Receba alertas imediatos sobre ações suspeitas e alterações no ambiente.

Sempre que houver mudanças relevantes em hardware, software ou tentativas de violação de políticas, o sistema gera alertas e relatórios de segurança em tempo real. Isso acelera a resposta da equipe e reduz o tempo entre o incidente e a ação corretiva.

Proteção mesmo fora da rede corporativa

Mantenha as políticas de segurança ativas mesmo em máquinas fora da empresa.

Os recursos do módulo continuam funcionando mesmo quando os dispositivos estão fora da rede corporativa. Isso é essencial para empresas com trabalho remoto, equipes externas ou operações distribuídas que não podem depender apenas da proteção interna do escritório.

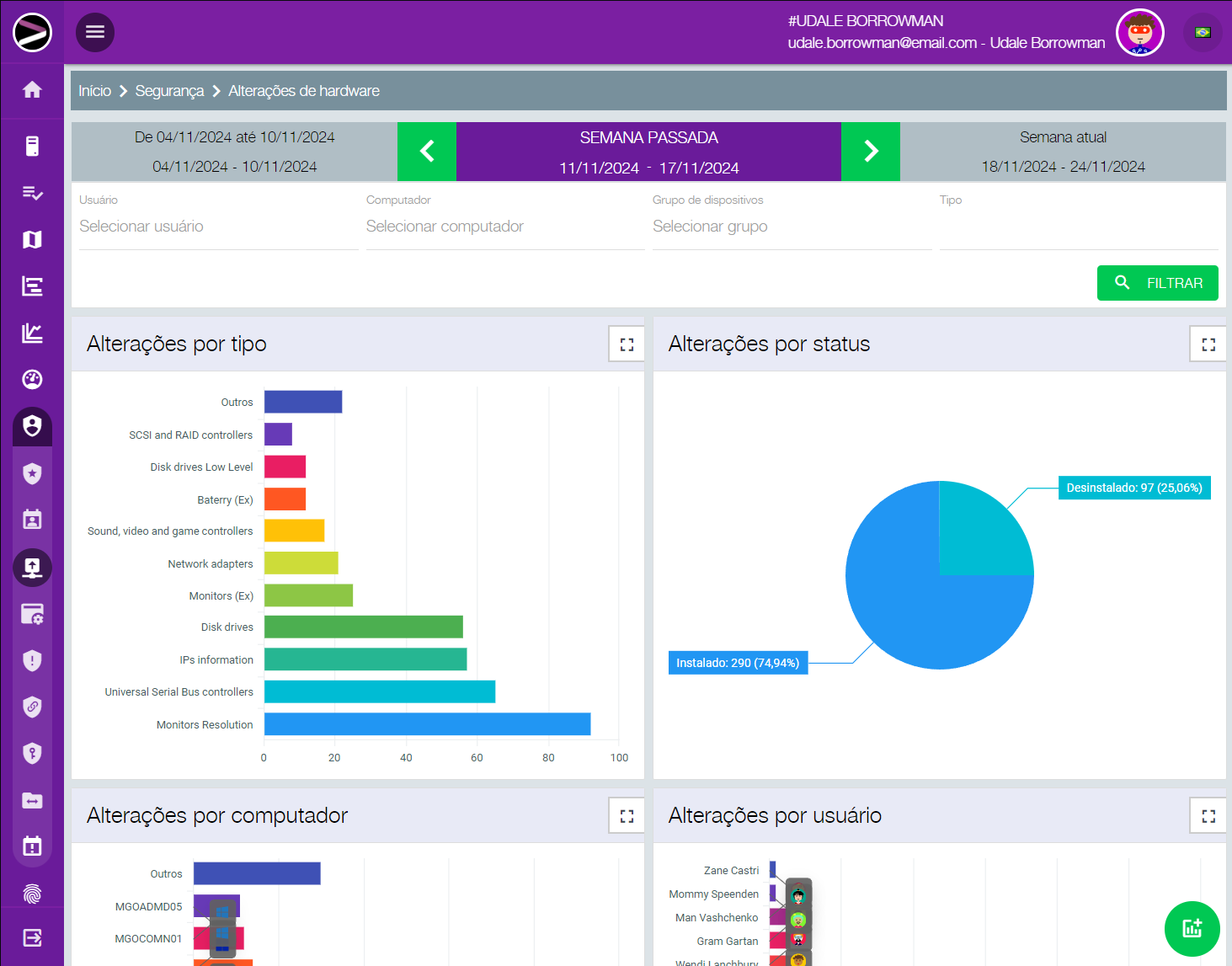

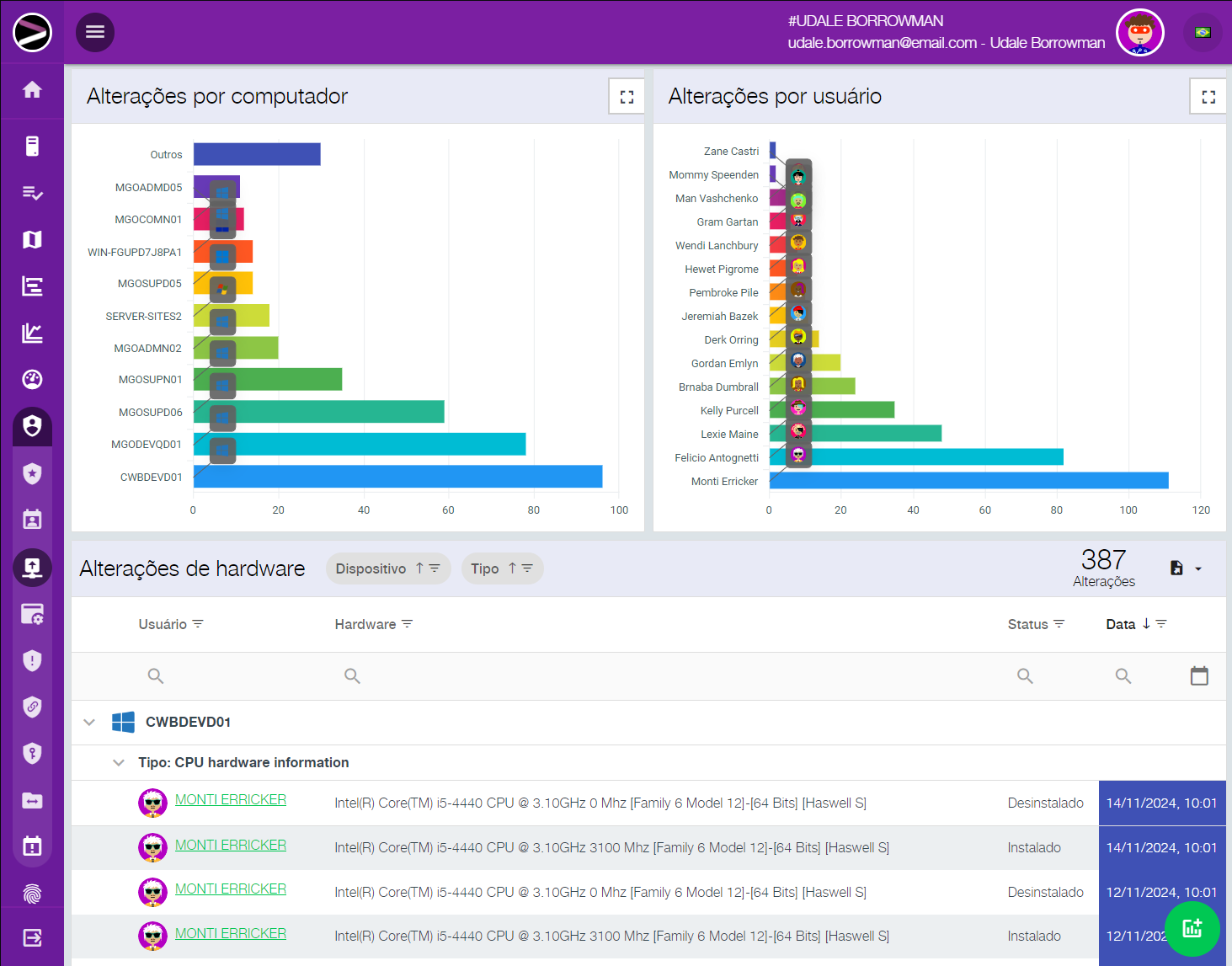

Controle de alterações de hardware

Detecte e impeça trocas indevidas de periféricos e componentes.

Com recursos de snapshot de hardware, a solução ajuda a garantir que a estação de trabalho mantenha a configuração autorizada. Alterações como troca de periféricos, conexão de dispositivos não permitidos ou substituição de componentes podem ser bloqueadas e reportadas imediatamente.

Prevenção de fraudes, extravios e uso indevido

Reduza riscos de furtos, adulterações e uso não autorizado de equipamentos.

A plataforma aumenta a rastreabilidade do ambiente e ajuda a identificar situações suspeitas envolvendo dispositivos removíveis, notebooks, tablets, impressoras e outros ativos vulneráveis. Isso fortalece o controle patrimonial e reduz a exposição a fraudes e extravios.

Firewall na camada das aplicações

Defina quais aplicativos podem acessar arquivos e dados críticos.

O módulo permite criar regras para que apenas aplicações autorizadas acessem determinados arquivos ou bases de dados. Isso reduz o risco de cópia, adulteração, vazamento ou uso indevido de informações estratégicas da empresa.

Evidências para auditoria e investigação

Tenha relatórios que comprovam tentativas de violação e comportamentos de risco.

Usuários que insistem em burlar as políticas têm suas ações registradas em relatórios de segurança. Isso gera evidências concretas para auditorias, investigações internas e decisões de gestão com mais segurança e menos subjetividade.

Integração com políticas nativas do Windows

Amplie o controle aproveitando os recursos de segurança já existentes no Windows.

A integração com as políticas nativas do Windows facilita bloquear ou liberar recursos por usuário, grupo ou equipamento. Isso simplifica a administração e aumenta a capacidade de aplicar regras com consistência dentro e fora da rede.

Controle de jornada com redução de risco trabalhista

Controle horários de uso e gere evidências que ajudam a reduzir riscos de passivo trabalhista.

A solução permite definir horários de acesso, registrar ausências e programar logoff ou desligamento ao final do expediente. Isso aumenta o controle sobre o uso fora da jornada, melhora a rastreabilidade das ocorrências e ajuda a reduzir a exposição da empresa a desvios, contingências e passivos trabalhistas.

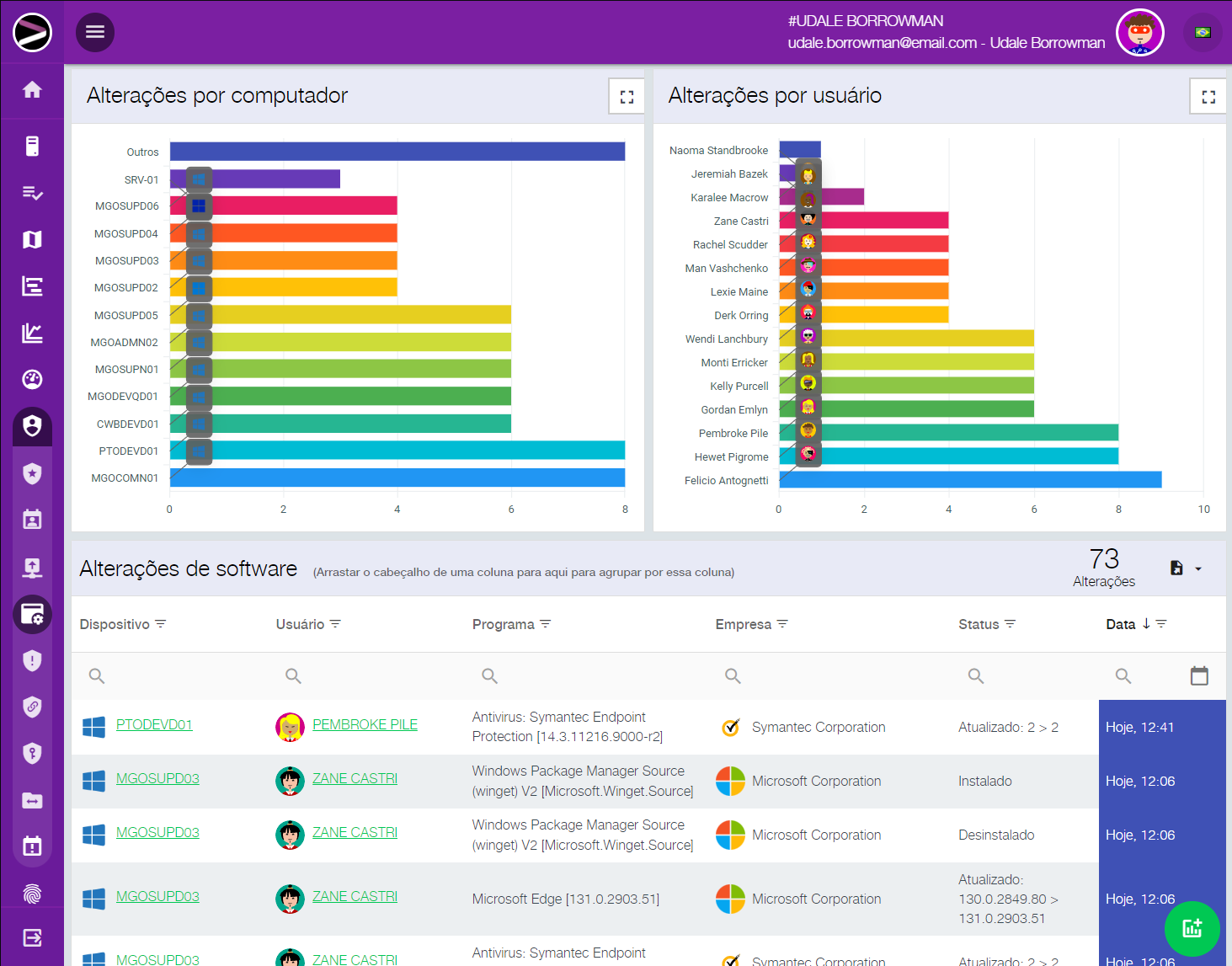

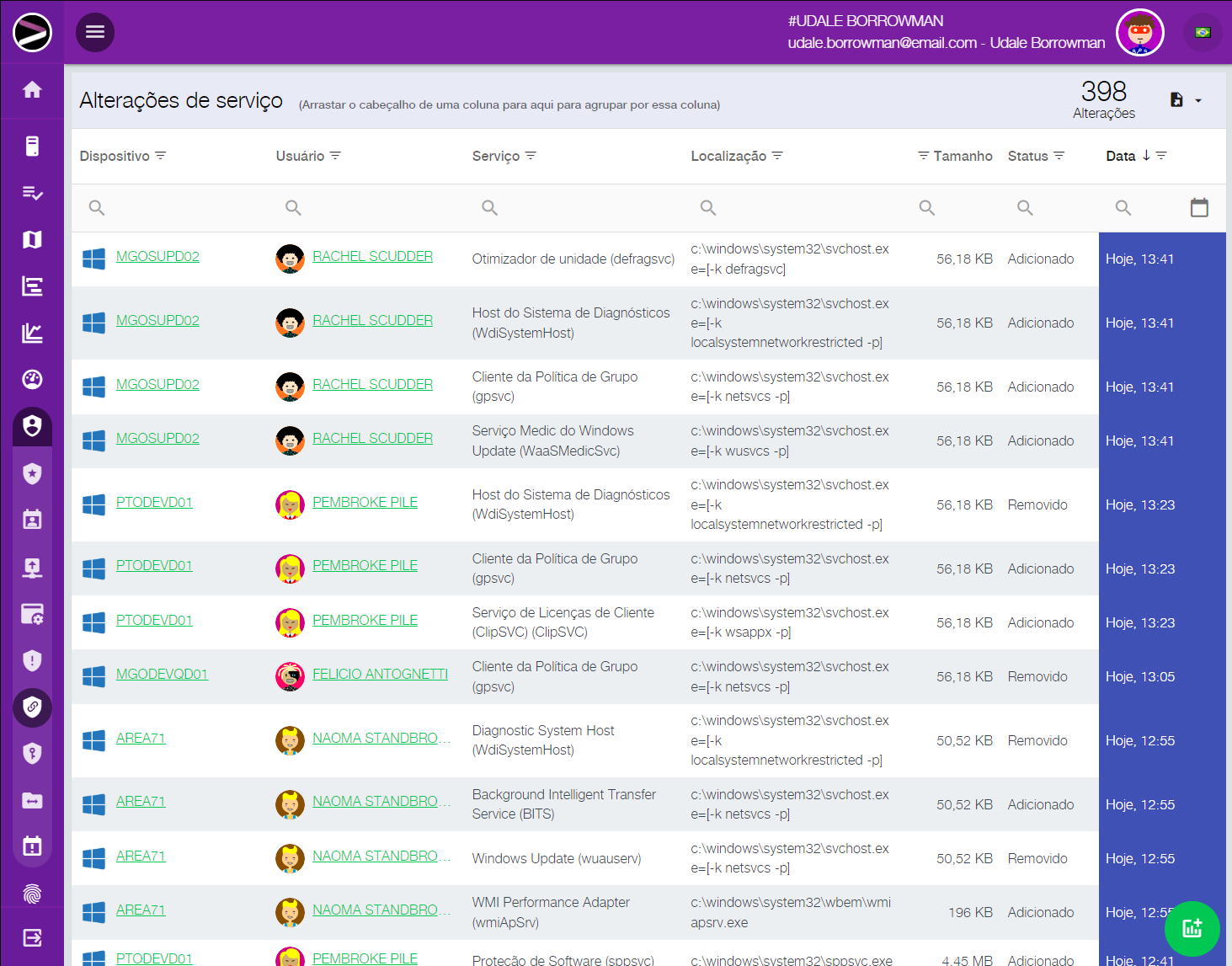

Galeria do produto